초연결 통신인프라를 위한 클라우드 기반 NFV 기술동향

Cloud Computing based NFV Technology Trends for the Hyper-Connected Communications Infrastructure

- 저자

- 황정연, 홍성백, 류호용, 양선희 / 네트워크SW플랫폼연구실

- 권호

- 31권 1호 (통권 157)

- 논문구분

- 초연결 통신인프라 기술 특집

- 페이지

- 86-98

- 발행일자

- 2016.02.01

- DOI

- 10.22648/ETRI.2016.J.310109

- 초록

- 초연결 사회는 Information & Communication Technology(ICT)를 바탕으로 하는 만물인터넷 또는 사물인터넷으로 사람, 프로세스, 데이터, 사물이 서로 연결되어 지능화된 통신인프라를 통해 새로운 가치와 혁신의 창출이 가능해지는 사회로 변화하게 된다. 이러한 초연결 사회의 유무선 통신서비스를 단일 통신인프라에서 제공할 수 있는 기술이 필요하다. 이를 구현하기 위해서는 분산된 네트워크 장비들을 소프트웨어적으로 용이하게 통합운영 관리할 수 있는 Software Defined Networking(SDN) 기술과 컴퓨팅, 서버•스토리지 및 네트워크 자원을 가상화하고, 오픈 인터페이스를 통하여 소프트웨어적으로 네트워크 기능제어가 가능한 Network Functions Virtualization(NFV) 기술에 의한 지능형 융합 통신인프라가 매우 중요하다. 본고에서는 초연결 통신인프라를 위한 클라우드 컴퓨팅 가상화 기술, NFV 기술동향 및 NFV Use Cases에 대한 내용을 통하여 향후 초연결 서비스 제공을 위한 통신인프라 구축 방향을 제시하고자 한다.

Share

I. 서론

초연결 사회가 도래하면서 만물인터넷(Internet of Everything: IoE)의 등장으로 사람, 프로세스, 데이터, 사물 간에 통신이 자유로워졌다. 만물인터넷은 3가지(Machine to Machine: M2M, Machine to Person: M2P, Person to Person: P2P) 유형으로 구성된다. M2M은 기계 간의 데이터를 보내고 받는 통신으로 사물인터넷(IoT: Internet of Things)이라 부르기도 한다. M2P는 기계와 사람 간의 통신으로 상호 데이터를 보내고 받는 통신으로 데이터분석이라 하는데, 이때 주고받는 데이터의 양이 방대하여 빅데이터 분석(Big-data Analytics)이라 부르기도 한다. 마지막으로 P2P는 사람 간의 데이터를 보내고 받는 유형으로 사람 간의 협력이 이루어지는 통신으로 협업(Collaboration)이라 부른다[1].

Cisco의 보고서에 의하면, 사물인터넷의 증가 추세를 2015년 전 세계 인구는 72억명, 디바이스 기기는 약 250억개로 추정하며, 이후 2020년이 되면 인구는 약 76억명, 스마트 디바이스는 약 500억개로 추정하고 있다. 이로 인한 사물인터넷 증가는 매우 급속도로 증가하여 여기서 생성되는 데이터는 세계적으로 하루에 약 2EByte(엑사바이트)를 생산하게 될 것이다[1].

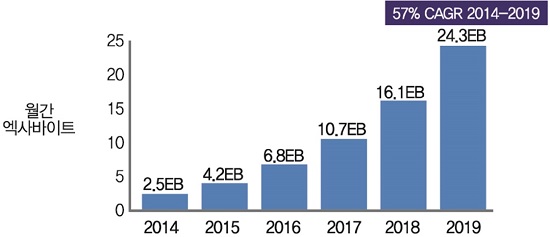

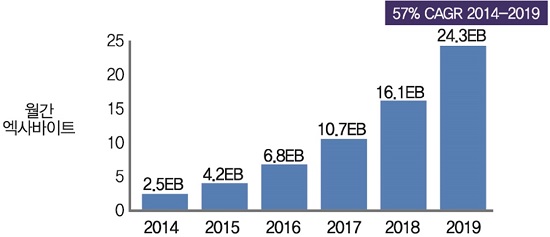

Cisco ‘Cisco Visual Networking Index: Global Mobile Data Traffic Forecast Update, 2014–2019’ 보고서에 의하면, 2014년부터 2019년까지의 전 세계 모바일 데이터 트래픽은 2019년에 월간 모바일 데이터 트래픽이 24.3EByte(엑사바이트)에 달할 것으로 전망하고 있으며, 그에 대한 결과는 (그림 1)과 같다[2].

Cisco의 보고서에 의한 사물인터넷의 증가 추세 및 모바일 트래픽의 증가에 대한 전망을 살펴보았다. 이러한 초연결사회의 스마트 디바이스 증가 및 모바일 트래픽의 증가에 대한 전망은 사실상 초연결 통신서비스를 제공해 줄 수 있는 통신인프라가 구축되어 서비스 제공이 가능하다는 가정하에 성립한다. 즉, 초연결 통신서비스를 제공할 수 있는 통신인프라의 기반이 없다면, 위의 사물인터넷의 디바이스 증가와 모바일 데이터 트래픽의 증가에 대한 전망은 불가능할 것이다. 그만큼 초연결 통신인프라가 매우 중요하다는 것을 나타내고 있다.

초연결 통신인프라는 클라우드 컴퓨팅 기반의 가상화된 인프라에 Software Defined Networking(SDN) 기술과 Network Function Virtualization(NFV) 기술을 적용하여 구축한다.

SDN 기술은 제어플랜과 데이터플랜으로 분리하여 분산된 네트워크를 소프트웨어적으로 Open Day-Light (ODL), Open Network Operating System(ONOS) 등의 컨트롤러와 오픈플로우 프로토콜을 이용하여 용이하게 관리하는 네트워크 통합관리 기술이다.

NFV 기술은 클라우드 컴퓨팅 기반의 컴퓨터, 서버•스토리지 및 네트워크 자원을 가상화하고, 오픈 인터페이스를 통하여 소프트웨어적으로 가상화 네트워크 기능(VNF)들의 Multi-tenant를 제어하여 연결할 수 있도록 하는 기술이다.

SDN, NFV 기술은 네트워크 통합 운영관리에 의한 운용비용(Operating Expense: OPEX) 절감과 클라우드 기반의 물리적 자원을 가상화하여 물리적 자원의 사용 효율성을 높이게 되어 투자비용(Capital Expenditures: CAPEX)을 절감하게 한다.

초연결 통신인프라는 초연결 유무선 통합 통신서비스를 단일 통신인프라에서 제공할 수 있도록 클라우드 컴퓨팅 기반의 가상 머신(VM)에 다양한 응용소프트웨어 및 어플라이언스를 적용하여 VNF들을 Multi-tenant로 제공한다. 이러한 예는 NFV Proof of Concept(PoC)와NFV Use Cases로 제시되고 있다[3][4].

본고에서는 초연결 통신인프라를 위한 클라우드 컴퓨팅 가상화 기술, NFV 기술동향 및 NFV Use Cases에 대한 내용을 통하여 향후 초연결 통신서비스 제공을 위한 통신인프라 구축 방향을 제시하고자 한다.

Ⅱ. 클라우드 가상화 기술

클라우드 컴퓨팅(Could Computing)은 인터넷 기반의 컴퓨팅 기술을 의미한다. 위키백과 사전에 의하면 클라우드 컴퓨팅의 정의는 개인이 가진 단말기를 통해서 주로 입•출력 작업만 이루어지고, 정보분석 및 처리, 저장, 관리 유통 등의 작업은 클라우드라고 불리는 제3의 공간에서 이루어지는 컴퓨팅 시스템의 형태이다[5].

클라우드 컴퓨팅이란 용어에 대한 다른 문헌의 가트너, 포레스트 리서치, 위키피디아, IBM 등의 내용을 살펴보면, 공통적인 의미는 인터넷 기술을 이용한 IP 네트워크를 통하여 IT 자원을 언제나 접근이 허용되어 사용하고 서비스 사용에 대한 요금을 지급한다는 것이다.

클라우드 컴퓨팅 기술은 통합한 컴퓨터의 물리적인 자원을 가상화(Virtualization)하여 물리적 자원의 사용률을 높여 투자비용(CAPEX)을 절감하게 한다.

가상화는 컴퓨터에서 컴퓨터 리소스의 추상화를 일컫는 광범위한 용어이다. ‘물리적인 컴퓨터 리소스의 특징을 다른 시스템, 응용 프로그램, 최종 사용자들이 리소스와 상호 작용하는 방식으로부터 감추는 기술’로 정의한다. 이것은 다중 논리 리소스로서의 기능을 하는 것처럼 보이는 서버, 운영체제, 응용 프로그램, 또는 저장 장치와 같은 하나의 단일 물리 리소스에서 만들어낸다. 아니면 단일 논리 리소스처럼 보이는 저장장치나 서버와 같은 여러 개의 물리적 리소스로 만들기도 한다.

서버 가상화를 통해 하나의 컴퓨터에서 동시에 1개 이상의 운영체제를 수행시킬 수 있다. 가상화를 적용하지 않은 대부분 서버는 단지 용량의 10~15%만 사용하는데, 가상화는 이런 서버의 효용률(Utilization rate)을 70% 그 이상으로 올릴 수 있다. 높은 수준의 효용률은 같은 분량의 업무처리에서 요구하는 컴퓨터 수를 줄여 투자비용(CAPEX) 절감효과를 갖게 한다[6].

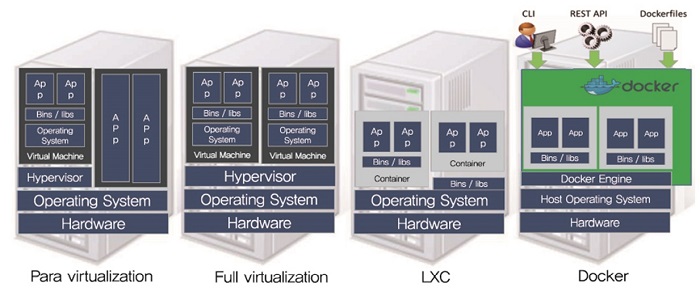

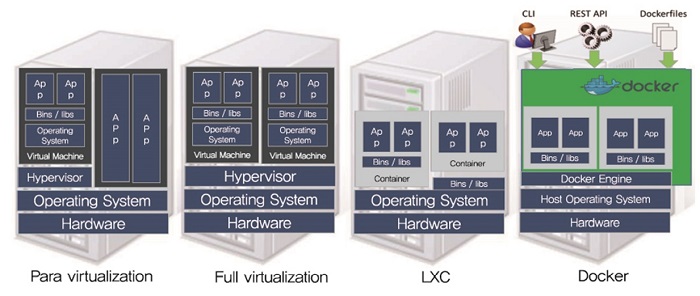

이러한 가상화 기술은 컴퓨터에서 컴퓨터 리소스의 추상화를 일컫는 광범위한 용어로, 반가상화(Para virtualization)와 전가상화(Full virtualization)로 구분할 수 있다. 위 가상화 기술에 의한 성능문제를 개선하고자 LinuX Containers(LXC) Docker 엔진에 의한 컨테이너의 기술이 대두되고 있다. 다음 (그림 2)는 가상화 기술의 유형을 나타낸다.

1. 반가상화(Para Virtualization)

반가상화는 컴퓨팅에서 소프트웨어 인터페이스를 근본 하드웨어와 완전히 똑같지는 않지만, 근본 하드웨어와 비슷한 가상 머신에 제공하는 가상화 기술이다.

IBM의 VM 운영체제는 반가상화를 위해 1972년 이후부터 기능을 제공해 왔다. 반가상화에 의한 VM은 하드웨어 유지보수 소프트웨어에 의해서만 흔히 쓰이는 명령어 코드를 사용하므로, 이러한 반가상화를 ‘진단 코드’로 부른다. 반가상화 기술을 이용하는 방법으로 Xen, L4, TRANGO 하이퍼바이저 등을 사용한다.

반가상화에 적용되는 Xen은 1990년대 후반 케임브리지대학교에서 프로젝트로 시작하여 2002년 공개 프로젝트로 전환된 오픈소스 프로그램이다. x86, x86_64, IA-64, Power PC, ARM 프로세서 등 다양한 CPU를 지원하는 하이퍼바이저 기반의 가상화 기술이다. 호스트 운영체제로 리눅스와 윈도우뿐만 아니라 NetBSD, FreeBSD, Solaris 등을 지원한다.

Xen 가상화 방식은 (그림 2)에서 반가상화를 적용하는 형태로 물리적 하드웨어에서 일부를 가상화하여 사용한다.

2. 전가상화(Full Virtualization)

가상화 방법에는 여러 가지 방법이 많이 있으나, 전가상화는 레드햇 리눅스에 의한 KVM의 하이퍼바이저로 물리적 하드웨어 전체를 가상화한다. 이 방식은 게스트 운영체제들과 하드웨어 사이를 중재하는 VM 하이퍼바이저로 수행한다. KVM은 호스트 컴퓨터에서 다수의 운영체제를 동시에 실행하기 위한 가상플랫폼으로 VM 생성, 관리 및 하드웨어 자원(CPU, 메모리, 스케줄링 등) 분배를 수행한다.

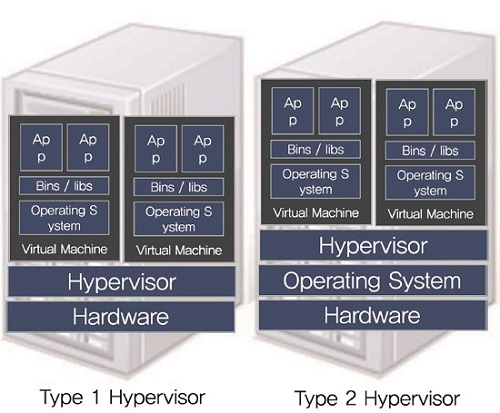

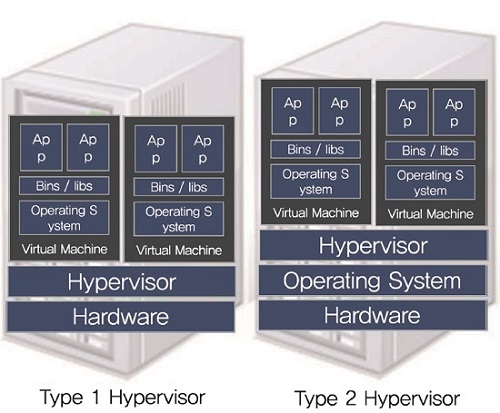

다음 (그림 3)은 전가상화에 대한 것으로 물리적 하드웨어 형태에 따라 bare-metal(순수 물리적 하드웨어만 존재)과 white-box(물리적 하드웨어에 개방형 운영체제 포함) 또는 상용제품(물리적 하드웨어에 상용 운영체제 포함)으로 구분된다.

(그림 3)에서 Type 1 하이퍼바이저 가상화 시스템은 bare-metal 하드웨어에 KVM, VMware 등의 하이퍼바이저에 의한 전가상화를 나타낸다. Type 2 하이퍼바이저는 white-box 또는 상용제품으로 하드웨어에 호스트 운영체제가 적용되고, 그 위에 하이퍼바이저로 가상머신을 생성한다. 그리고 개별 가상머신에는 응용 소프트웨어에 맞게 게스트 운영체제를 각각 적용하여 가상화된 시스템을 사용한다.

3. LXC

컴퓨터의 성능이 향상되면서 가상 머신(VM)을 적용하는 것이 일반화되었다. 이러한 가상 머신을 구현하기 위하여 VMware, KVM, 하이퍼바이저 기술들을 사용한다. 그러나 최근에는 Docker로 대표되는 LXC와 같은 컨테이너에 의한 가상화를 시도하려는 노력이 증가되고 있다. LXC는 단일 컨트롤 호스트 상에서 여러 개의 고립된 리눅스 시스템 컨테이너들을 실행하기 위한 소프트웨어 운영체제 시스템의 가상화 방법이다. 리눅스 커널은 cgroups(Control Groups)에 의해 가상머신을 적용하지 않고서도 자원 할당(CPU, 메모리, 블록 I/O, 네트워크 등)을 한다. 즉, Cgroups은 애플리케이션 입장에서 프로세스 트리, 네트워크, 사용자 ID, 마운트된 파일 시스템 등의 운영환경을 완전히 격리시키기 위해 namespace(Name-space Isolation)를 제공한다[7].

LXC는 완전한 가상머신을 제공하는 대신 자신의 고유한 프로세스와 네트워크 스페이스를 가지는 가상 환경을 통해 소프트웨어 운영 시스템 레벨의 컨테이너를 제공한다. LXC는 리눅스 버전 2.6.24에서 릴리즈된 리눅스 커널 cgroups 기능에 의존한다.

LXC는 OpenVZ나 Linux-VServer, FreeBSD jails, AIX Workload Partitions, Solaris Containers 등은 같은 OS-레벨의 가상화 기술이다. LXC는 OpenVZ와 다르게 vanilla Linux kernel에서 커널 소스에 추가적인 패치를 적용할 필요 없이 동작한다[7].

LXC의 Docker 엔진은 cgroups와 namespace를 활용하여 애플리케이션을 위해 격리된 가상공간을 VM처럼 컨테이너로 제공한다. 즉, LXC는 단일 컴퓨터를 통째로 가상화하기 위해 운영체제를 실행하지 않고, 리눅스 커널 레벨에서 제공하는 namespaces의 격리기능에 의해 가상공간으로 컨테이너를 제공한다. 이 격리된 가상공간은 운영체제가 설치되지 않기 때문에 가상머신이라 하지 않고, ‘컨테이너’라 부른다[5].

(그림 3)에서 Type 2 하이퍼바이저(Xen, KVM)에 의한 가상화는 호스트 운영체제 위에 가상머신의 환경을 만들어 개별 가상머신에 게스트 운영체제를 적용하여 다양한 운영체제 환경을 구축할 수 있다. 즉, KVM과 같은 가상화 기술에서는 가상머신이 물리적인 하드웨어를 emulate하기 때문에 운영체제가 반드시 필요하다. 즉, KVM에 의한 전가상화 시스템은 개별 가상머신에 게스트 운영체제를 반드시 적용해야만 사용이 할 수 있으므로 물리적 하드웨어를 많이 사용한다. 즉, 가상머신 각각에 게스트 운영체제를 적용하므로 오버헤드가 증가하여 성능저하를 가져오게 된다.

(그림 2)에서 세 번째 LXC는 모든 프로세스가 호스트 운영체제에서 수행한다. 일반적인 프로세스의 동작과 다른 점은 그 과정의 일부를 그룹화하고 다른 그룹이나 그룹에 속하지 않는 프로세스에서 격리된 공간으로 동작한다. 즉, 화물 컨테이너처럼 독립된 공간에 프로세스가 들어 있어 이 공간을 ‘컨테이너’라고 부르는 것이다. 컨테이너 간에는 다른 컨테이너와 격리된다. 이러한 방식 때문에 하드웨어 시뮬레이션이 필요 없다. 가상화 오버헤드는 거의 존재하지 않으며, 또한 가상 머신 부팅 및 종료라는 개념이 존재하지 않기 때문에 가상 환경의 시작과 종료를 빠르게 실행할 수 있다.

LXC의 Docker 엔진에 의한 개별 컨테이너 형태로 격리된 시스템은 전가상화를 적용한 KVM의 하이퍼바이저에 의한 가상화 시스템보다 성능이 매우 우수하다.

Docker는 KVM과 성능을 비교하면, 가상머신(VM)의 ① 평균 서버 부팅시간 1.6배 빠르고, ② 정지상태 이후 평균 CPU 사용률 9.5배 적고, ③ 가상화 생성 평균사용 메모리 5.9배 적게 사용, ④ 평균 서버 리부팅 소요시간 48배 빠르며, ⑤ 입·출력(I/O) 임의의 읽기 성능 2~3배 빠르고, ⑥ 입·출력 임의의 읽기/쓰기1.6~2배로 모든 성능비교 항목에서 성능이 매우 우수한 것으로 나타난다[5].

LXC 이외 Linux에서 컨테이너를 생성하기 위한 소프트웨어는 OpenVZ, Virtuozzo, libvirt, Docker 및 LXD등의 방법이 있다.

Ⅲ. NFV 기술

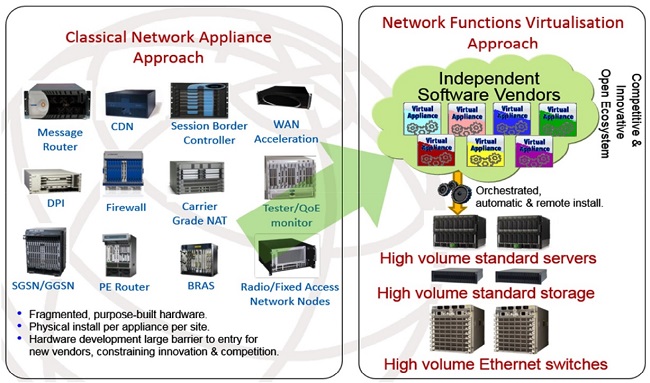

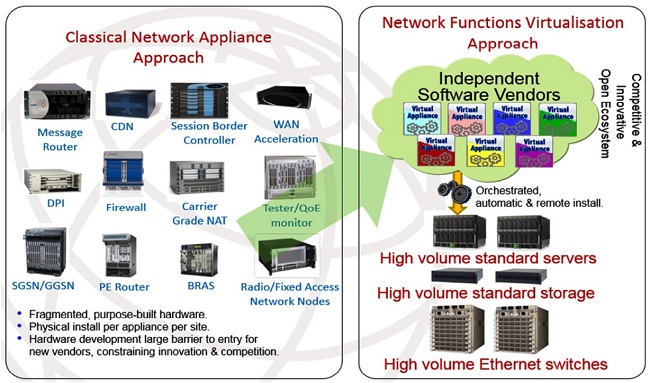

네트워크 기능 가상화(NFV) 기술은 클라우드 컴퓨팅 기반의 컴퓨팅, 서버 및 네트워크 자원을 가상화하고 오픈 인터페이스를 이용하여 소프트웨어적으로 가상화 네트워크 기능(VNF)들의 Multi-tenant를 제어할 수 있도록 하는 기술이다. 즉, 기존에 통신사업자들이 사용하던 네트워크 장비 가운데 4~7계층의 어플라이언스 서비스 장비들을 가상머신에 소프트웨어로 탑재하여 어플라이언스 기능을 수행한다.

(그림 4)는 NFV의 비전에 대한 접근방식을 나타낸다. 좌측 그림은 기존의 하드웨어가 포함된 고가의 어플라이언스(Firewall, Intrusion Prevention System: IPS, WAN Acceleration, Deep Packet Inspection: DPI 등) 장비를 이용하여 서비스를 제공하였다. 그러나 앞으로 NFV를 적용하면 인프라의 운영지원 시스템(OSS)은 인프라의 가상머신에 소프트웨어적으로 어플라이언스를 적용하여 가상 네트워크 기능(VNF)들의 인스턴트를 구성한다. 그리고 VNF의 인스턴트들은 Multi-tenant Forwarding Graph를 통하여 응용서비스를 제공한다[8].

1. OPNFV 기술 표준화 동향

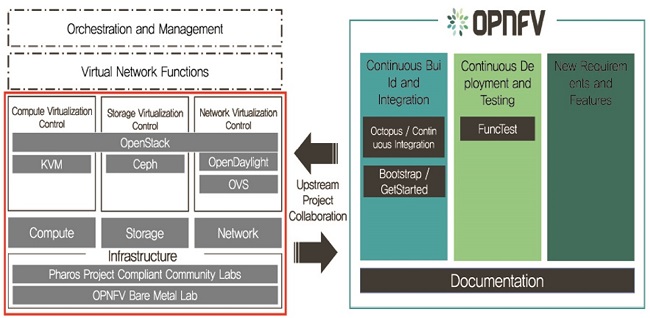

Open Platform for Network Functions Virtualization(OPNFV)은 NFV를 위한 오픈소스 소프트웨어 플랫폼으로 장비 및 애플리케이션 개발자와 솔루션 제공 업체의 커뮤니티를 기반으로 구성하여 NFV 솔루션을 배포하기 위한 오픈소스 소프트웨어 플랫폼을 제공하는 프로젝트이다. 또한, OPNFV의 목표는 플랫폼 제공자와 애플리케이션 개발자들 및 사용자들의 요구를 충족하는 프레임워크를 NFV의 사용 모델과 관련한 광범위한 상호운용성을 갖도록 설계하고 있다[9].

OPNFV는 NFV를 적용하여 물리적인 하드웨어 장비들을 가상화 환경에 소프트웨어적으로 적용함으로써 서비스 제공업체, 클라우드 인프라 공급업체 등의 사업자에게 비용 측면에서의 투자비용(CAPEX)절감과 통합 운용관리(OPEX)에 의한 절감효과에 따른 새로운 비즈니스 모델을 제시하고 있다.

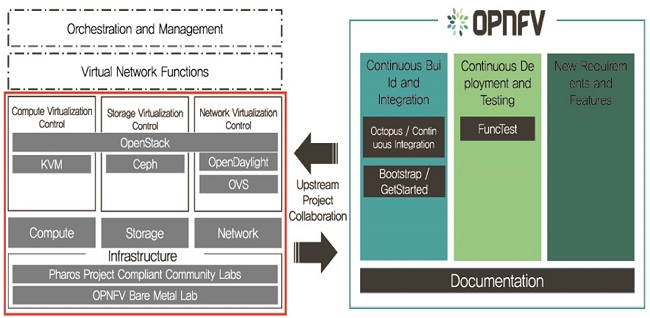

현재 OPNFV 구조는 ETSI NFV에서 제안된 Industry Specification Groups(ISG) 구조를 따르고 있다. 현재는 프로젝트 초기단계로 (그림 5)에서 직선으로 표기된 가상화 인프라 관리(Virtualized Infrastructure Mana-ger(s): VIM(s))부분에 대하여 프로젝트를 진행 중이다.

다음 (그림 5)에서 가상화 인프라 관리자(VIM)에 대한 프로젝트 수행은 Bare Metal 하드웨어 시스템에 오픈소스인 OpenStack을 기반으로 컴퓨터에는 KVM 하이퍼바이저로 전가상화를 적용한다. 스토리지는 PByte(페타바이트) 규모의 Linux 분산 파일시스템을 적용할 수 있는 ‘Ceph’를 사용한다. 그리고 네트워크 가상화는 하이퍼바이저 내에서 실행되는 소프트웨어 스위치로 Open vSwitch(OVS)를 적용한다. 또한, 소프트웨어 정의 네트워킹(SDN) 플랫폼은 오픈소스인 ODL(Open Day-light)을 적용하여 SDN 소프트웨어 스위치를 제어하는 플랫폼으로 이용한다.

OPNFV는 체계적인 프레임워크 개발을 위해 NFV 기본구조를 기반으로 기능에 따라 Requirements, Integration & Testing, Collaborative Development, Docu-mentation으로 분류하여 프로젝트 진행 중이다[10].

OPNFV는 오픈소스 커뮤니티로 모든 것을 독자적으로 만드는 접근이 아니라, 3가지 형태의 커뮤니티로 운영하며, 오픈소스인 만큼 자발적인 개발자들의 공헌으로 수행되고 있다.

① 최종 사용자(네트워크 사업자 및 기업 포함) 커뮤니티는 VNF에 NFV 플랫폼 및 ODL의 SDN 제어플랫폼과 NFV 플랫폼 간의 상호 운용성을 촉진하는 역할 수행

② 표준단체와의 협력 커뮤니티는 ETSI NFV의 ISG 및 기타 표준 개발조직 및 산하 포럼단체와 긴밀한 협력 수행

③ OPNFV 관련 포럼으로서 자신의 제품에 OPNFV를 활용하고, OPNFV의 구성 요소를 개발하는 등의 역할 수행

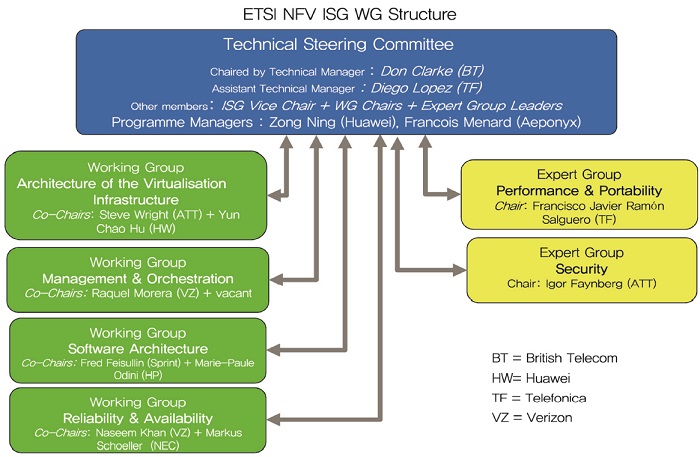

2. ETSI NFV 기술 표준화 동향

네트워크 기능 가상화(NFV)는 기존의 하드웨어 위주의 네트워킹 기술을 클라우드 컴퓨팅 기반의 컴퓨팅, 서버·스토리지, 네트워크 자원을 가상화하고, 오픈 인터페이스를 통하여 소프트웨어적으로 네트워크 기능제어가 가능하도록 하는 기술이다. NFV 기술에 대하여 유럽전기통신표준협회(European Telecommunications Standards Institute: ETSI)는 NFV에 대한 구조와 주요기능의 블록을 정의하고, 블록 간의 인터페이스를 표준화된 인터페이스로 상호 연결하여 동작하게 하는 개방형 네트워킹 기술에 대한 표준 규격개발을 추진하고 있다.

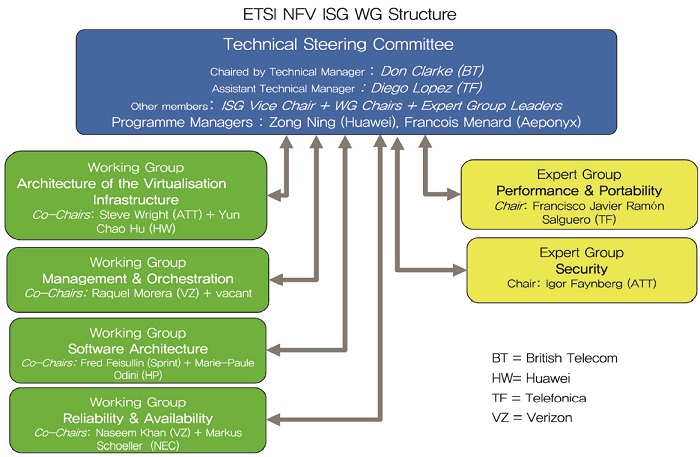

ETSI NFV 워킹그룹은 6개 그룹으로 구분되어 활동하고 있으며, 주요 목적은 네트워크 기능 가상화(NFV)에 대한 산업규격을 만들기 위함이다. ISG 산하 그룹에서 작성된 모든 문서는 공식 ETSI 산업규격으로 제정되지 않으며, supplementary specification으로 간주한다.

ETSI NFV 워킹그룹에는 세계 34개 통신사업자 및 235개 산업체들이 직접 참여하여 공동의 목적으로 만드는 산업규격으로 의미가 매우 높다. 현재 국내는 KT, SKT, 삼성전자, ETRI가 회원으로 포함되어 있다.

ETSI NFV White Paper #3에 따르면, ETSI NFV ISG 산업규격 문서는 (그림 6)의 6개 그룹으로 6가지 문서형태로 구분하여 제시하고 있다[12].

① NFV Infrastructure

NFVI는 VNF 생태계의 발전을 위한 안정적인 플랫폼을 제공하면서 이미 NFV ISG에 의해 9가지 use case 사례 및 응용 분야의 범위를 제시한다. NFVI는 VNF들이 배치된 하드웨어 및 소프트웨어 구성 요소의 환경을 클라우드 컴퓨팅 가상화 기술을 활용하여 멀티 테넌트(multi-tenant)의 인프라를 제시하고 있다[4][13].

② NFV Management and Orchestration(MANO)

NFV MANO에 대한 문서는 클라우드 컴퓨팅 기반의 컴퓨팅, 서버•스토리지, 네트워크 자원을 가상화하고, 오픈 인터페이스를 통해 소프트웨어적으로 네트워크 기능제어가 가능한 기술을 나타내고 있다. 또한, 주요 세 가지 주요 기능블록으로 NFV Orchestrator(NFVO), Virtual Network Functions Manager(VNFM), Virtualized Infrastructure Manag-ers(VIMs)에 대한 설명을 포함하고 있다. 그 외 기능 블록으로 NS catalogue, VNF catalogue, NFV instances repository, NFVI resources repository등을 기술하고 있다. 특히 NS catalogue에는 네트워크 서비스, 가상링크 및 VNF 포워딩 그래프(서비스 기능 체이닝)의 descriptor와 EM의 블록을 기술하고 있다[14].

③ NFV Software Architecture

본 문서에는 NFV의 Virtual Network Functions Archi-tecture(VNFA)에 대한 구조 관련 요구사항, VNF간의 인터페이스EMS와 VNF, VNF와 NFVI, 가상화 계층(하이퍼바이저)과 물리적 하드웨어 리소스 간의 인터페이스를 기술한다. VNF 장애관리, SDN에 대한 소개와 연계성 및 Use cases 등을 기술하고 있다[15]

④ NFV Reliability and Availability

본 문서는 서비스의 가용성, 연속성 보장을 위해 VNF와 NFV-MANO 플랫폼에서 장애 탐지, 예방, 복구 관련 요구사항 등을 기술하고 있다. 또한, 관리자의 다양한 상황에 대응하기 위해 인프라 자원의 실시간 사용량을 관리하여 서비스 요구에 따른 가이드라인 등을 기술한 문서이다[16].

⑤ NFV Performance and Portability

본 문서는 NFV 서비스 제공을 위한 성능과 잠재적 가능성을 갖도록 9가지 Use case별 Computer Host De-scriptor(CHD)와 VMD(VM Descriptor)간의 배치를 위한 control plan과 data plane 간의 워크로드 기능을 기술한 문서이다. 그리고 네트워크 기능 제공을 위해 하드웨어 요구 사항, 하드웨어 자원에 따른 서버의 공유•할당과 격리된 가상화 환경의 요구사항, 성능 목표의 정보 등을 제공한다[17].

⑥ NFV Security

본 문서는 NFV를 구축, 운영 시 보안에 대한 지침을 설명한다. NFV의 보안기술, 정책, 프로세스 등의 요구사항과 높은 수준의 보안 목표를 기술하고 있다. 즉, NFV 운영에 대한 보안 기준, NFV 시스템 운영 환경에 대한 보안 요구사항 등의 가이드라인을 정의하여 기술한 문서이다[18].

Ⅳ. NFV Use Cases

1. ETSI GS NFV Use Cases 9가지

ETSI GS NFV Use Cases는 9가지 유형으로 제시하고 있으며, 이에 대한 내용은 아래와 같다[4].

• Use Case 1은 클라우드 컴퓨팅의 Infrastructure를 적용한 것으로 클라우드의 IaaS와 NaaS에 의한 VNF의 Multi-tenant 서비스 제공을 위해 NFV Forwarding Graph에 의한 네트워크 서비스

• Use Case 2는 기업 Customer Premises Equipment(CPE: Edge 라우터, Firewall, 기업 WAN controller, DPI, IPS 등) 장비를 Micro IDC Edge노드에 Virtual Enterprise-Customer Premises Equip-ment(vE-CPE)를 적용하고 기업에는 Branch (L2/L3 Switch)로 연결하는 형태의 서비스서비스이다. 즉, 기업의 네트워크에 적용되는 어플라이언스 등을 기업이 직접 구축하지 않고 보안에 필요한 어플라이언스를 통신사업자가 가상머신에 적용한 어플라이언스 VNF들의 multi-tenant 형태로 Forwarding Graph 의해 서비스를 제공하는 비즈니스 모델 제시

• Use Case 3의 VNPaaS는 클라우드의 PaaS를 의미하며 VNFaaS 유사한 서비스이며, 통신사업자는 네트워크 서비스 catalog 기반의 기업에게 제공하는 NFV MANO의 Orchestrator에 의한 OSS/BSS에 대응되는 모든 VNF 서비스

• Use Case 4는 VNF 포워딩 그래프(Forwarding Graph)에 대한 것으로 SDN에서 서비스 기능 체이닝(Service Func-tion Chaining: SFC)과 유사한 형태로 VM에 응용 소프트웨어를 탑재한 어플라이언스의 VNF들을 사전 정의된 네트워크 서비스 서술자(Network Services Descriptor: NSD)에 의해 VNF간에 서로 연결하여 OSS/BSS에 대응하는 서비스이며, NFV MANO 플랫폼의 UI에서 제공하는 서비스

- VNF 포워딩 그래프는 SDN의 controller에서 패킷 전송을 위한 네트워크 연결 토폴로지 정보만이 아닌 VNF descriptor, Network Service Record(NSR), VNF Record 및 Network 연결 토폴로지 등 매우 많은 정보를 포함

• Use Case 5는 이동통신사업자의 Core망에 Evolved Packet Core(EPC)와 IMS에 대하여 통신서비스를 위해 VNF에 적용한 vEPC, vIMS에 의해서 제공하는 이동통신서비스로 운영비용(OPEX)과 투자비용(CAPEX)를 절감하고자 NFV Use Case 또는 PoC 형태로 적용 단계

- 이 경우 VNF에 적용되는 소프트웨어는 Mobility Management Entity(MME), Serving Gateway(S-GW), Packet Data Network Gateway(P-GW), PCRF, SGSN, GGSN, Proxy Call Session Control Function(P-CSCF), Serving Call Session Control Function(S-CSCF), I-CSCF, MGCF, HSS 등

• Use Case 6은 이동통신사업자의 RAN 노드에 연결되는 eNodeB, Femto, Picocell 및 BBU 등을 VNF에 적용하여 BBU 스위치 기능, load balancer 기능에 VNF를 적용한 C-RAN 형태의 서비스

• Use Case 7은 유선통신사업자의 홈네트워크의 인프라에서 Residential Gateway(RGW), Set-Top Box(STB) 장비를 CO 노드에서 가상화(vRGW, vSTB)를 적용하고 가정에는 광네트워킹(ON)의 L2스위치와 HDMI Dongle 디바이스만을 적용한 서비스

• Use Case 8은 통신사업자의 콘텐츠를 보다 빠르게 전달하고자 가입자와 가까운 거리의 Edge 노드에서 Content Delivery Network(CDN) Server-Farm에서 Virtual Content Delivery Network(vCDN)을 적용하여 콘텐츠를 전달하는 서비스

• Use Case 9는 유선통신사업자의 액세스 네트워크구간에서 가입자까지 연결되는 네트워크 형태에 따라 Fibre to the Home(FTTH), Fibre to the Cabinet (FTTcab), Fibre to the Distribution Point(FTTdp), Fibre to the Building/Curb(FTTB/C), Fibre to the Premises(FTTP) 등에 적용되는 Optical Line Termina-tion(OLT), DSLAM, ONU, ONT, MDU, Distribution Point Unit(DPU) 장비들을 Central Office(CO)에서 VNF을 적용하고, 제어 기능을 포함하여 CAPEX, OPEX를 줄이려는 목적에서 적용한 서비스이다. 또한, 이동통신사업자의 무선 백홀에 적용되는 PON 장비에 대해서도 가능한 형태의 서비스

2. 추가 NFV Use Cases 8가지

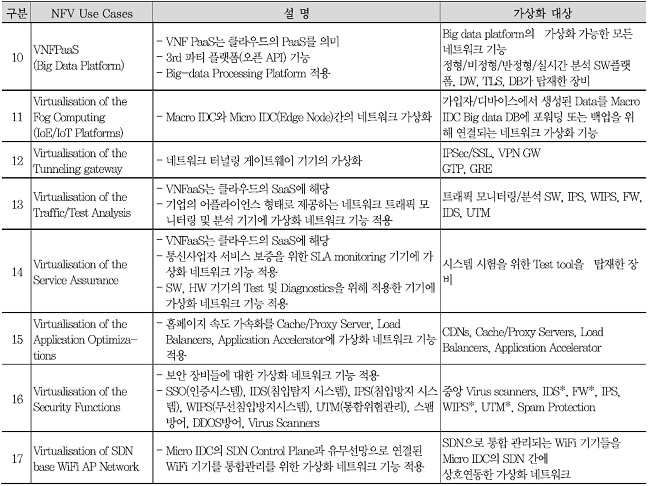

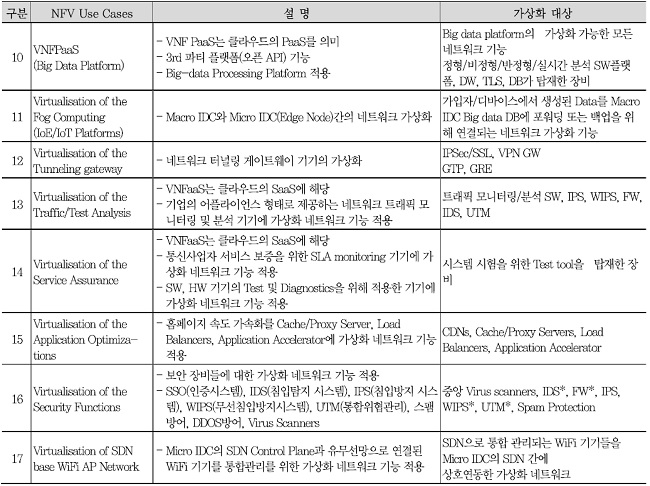

앞서 살펴본 ETSI GS NFV Use Cases 9가지 이외 추가한 NFV Use Cases 8가지는 <표 1>과 같다.

• Use Case 10은 실시간으로 통합 데이터베이스에 저장되는 Big Data 분석을 위해 가상머신에 Big Data Platform을 적용하여 VNF에 의해 실시간 분석 결과를 제시하는 서비스

• Use Case 11은 초연결 서비스 제공으로 IoT의 디바이스에 의해 실시간으로 얻어지는 거대한 정보 데이터를 더욱 신속하게 데이터 분석을 위해 Edge 노드의 Micro IDC에 설치되는 Fog Computing의 IoT Platform과 Big Data Platform에 가상화를 적용한 서비스이다. Edge 노드의 Macro IDC에 실시간 데이터를 주고 받는 장비들에 VNF를 적용한 서비스이다. 즉, Macro IDC와 Micro IDC간의 상호연동을 위한 장비에 VNF를 적용한 서비스

• Use Case 12는 네트워크 터널링 게이트웨이 장비에 대하여 클라우드 컴퓨팅 가상머신(VM)에 IPSec/SSL, VPN GW, GTP, GRE 등의 소프트웨어 프로토콜을 탑재하여 VNF에 의한 서비스

• Use Case 13은 네트워크 모니터링 및 네트워크 테스트를 위한 어플라이언스 장비에 대하여 VM에 네트워크 모니터링 및 테스트 소프트웨어 프로그램을 탑재하여 VNF에 의한 서비스

• Use Case 14는 통신사업자의 서비스 제공에 대한 Service-level Agreement(SLA) 또는 Key Performance Indicator(KPI)에 대하여 서비스 품질 모니터링 소프트웨어를 VM에 탑재하여 VNF에 의한 서비스

• Use Case 15는 홈페이지 속도 가속화를 위해 Cache/Proxy 서버, Load Balancers, Application Acceleration를 위한 장비에 VNF를 적용하여 제어하는 서비스

• Use Case 16은 보안 기능을 갖는 중앙 Virus scanners, IDS, Firewall, IPS, WIPS, UTM 등의 어플라이언스 장비들을 VM 가상머신에 소프트웨어를 탑재하고, VNF를 적용한 보안 서비스

• Use Case 17은 Micro IDC에서 SDN Control Plane과 연결된 수 많은 WiFi AP 기기를 통합관리를 위한 제어시스템에 대해 VNF를 적용한 서비스

V. 결론

초연결 사회는 Information & Communication Technology(ICT)를 바탕으로 만물인터넷 또는 사물인터넷이라 하여 사람, 프로세스, 데이터, 사물이 서로 연결됨으로써 지능화된 통신인프라를 통해 새로운 가치와 혁신의 창출이 가능해지는 사회로 변화하게 된다.

Cisco의 보고서에 따르면, 2020년 사물인터넷의 디바이스는 약 500억개로 추정하며, 데이터는 세계적으로 하루에 약 2EByte(엑사바이트)를 생산할 것으로 전망한다. 이러한 전망은 초연결 통신서비스를 제공할 수 있는 통신인프라의 기반이 없다면 불가능할 것이다. 그만큼 초연결 통신인프라가 매우 중요하다는 것을 나타내고 있다. 따라서 초연결사회의 유무선 통신서비스를 단일 인프라에서 제공하기 위해서 지능형 통합네트워크 기술에 의한 통신인프라 개발 및 구축이 매우 중요하다.

이를 구현하기 위한 기술은 클라우드 컴퓨팅기반의 가상화에 SDN, NFV 기술을 적용한 NFV MANO에 의한 UI 플랫폼을 개발하는 것이다. 이들 기술을 시급히 개발하여 구축하는 것이 외국보다 앞서 초연결 통신서비스 제공이 가능하게 될 것이다.

약어 정리

5G

5th Generation

CAPEX

Capital Expenditures

CDN

Content Delivery Network

CHD

Compute Host Descriptor

CO

Central Office

CPE

Customer Premises Equipment

DPI

Deep Packet Inspection

DPU

Distribution Point Unit

EPC

Evolved Packet Core

ETSI

European Telecommunications Standards Institute

FTTB/C

Fibre to the Building/Curb

FTTcab

Fibre to the Cabinet

FTTdp

Fibre to the Distribution Point

FTTH

Fibre to the Home

FTTP

Fibre to the Premises

FW

Firewall

ICT

Information & Communication Technology

IDS

Intrusion detection System

IoE

Internet of Everything

IoT

Internet of Things

IPS

Intrusion Prevention System

ISG

Industry Specification Group

KPI

Key Performance Indicator

LXC

LinuX Containers

M2M

Machine to Machine

M2P

Machine to Person

MANO

Management and Orchestration

MDU

Multi Dwelling Unit

MME

Mobility Management Entity

NFV

Network Functions Virtualization

NFVO

NFV Orchestrator

NSD

Network Services Descriptor

NSR

Network Service Record

ODL

OpenDaylight

OLT

Optical Line Termination

ONOS

Open Network Operating System

OPEX

Operating Expense

OPNFV

Open Platform for Network Functions Virtualization

OVS

Open vSwitch

P2P

Person to Person

P-CSCF

Proxy Call Session Control Function

P-GW

Packet Data Network Gateway

PoC

Proof of Concept

RGW

Residential Gateway

S-CSCF

Serving Call Session Control Function

SDN

Software Defined Networking

SFC

Service Function Chaining

S-GW

Serving Gateway

SLA

Service-level Agreement

STB

Set-Top Box

UTM

Unified Threat Management

vCDN

Virtual Content Delivery Network

vE-CPE

Virtual Enterprise-Customer Premises Equipment

VIM(s)

Virtual Infrastructure Manager(s)

VMD

VM Descriptor

VNFA

Virtual Network Functions Architecture

VNFM

Virtual Network Functions Manager

VPS

Virtual Private Servers

WG

Working Group

WIPS

Wireless Intrusion Prevention System

Cisco, “Cisco Visual Networking Index: Global Mobile Data Traffic Forecast Update, 2014-2019,” Feb. 3rd, 2015.

ETSI ISG NFV, GS NFV-PER 002 v1.1.1, “Network Functions Virtualisation(NFV); Proof of Concept; Framework,” Oct. 2013.

ETSI ISG NFV, ETSI GS NFV 001 v1.1.1, “Network Functions Virtualisation(NFV); Use Cases,” Oct. 2013.

J.-Y. Hwang and H.-Y. Ryu, “Performance Comparison and Forecast Analysis between KVM and Docker,”KIIT J., vol. 13, no. 11, Nov. 30th, 2015, pp. 127-136.

K.C. Laudon and J.P. Laudon, “Management Information Systems: Managing the Digital Firm,” Pearson Education Asia, Jan. 2011, p. 212.

OPNFV, “Introducing Open Platform for NFV,” Linux Foundation, Sept. 2015, pp. 1-19. http://www.opnfv.org/

ETSI ISG NFV, GS NFV-INF 001 v1.1.1, “Network Functions Virtualisation(NFV); Infrastructure Overview,” Jan. 2015.

ETSI ISG NFV, GS NFV-INF 001 v1.1.1, “Network Functions Virtualisation(NFV); Management and Orchestration,” Dec. 2014.

ETSI ISG NFV, GS NFV-SWA 001 v1.1.1, “Network Functions Virtualisation(NFV); Virtual Network Functions Architecture,” Dec. 2014.

ETSI ISG NFV, GS NFV-REL 001 v1.1.1, “Network Functions Virtualisation(NFV); Resiliency Requirements,” Jan. 2015.

ETSI ISG NFV, GS NFV-PER 001 v1.1.1, “Network Functions Virtualisation(NFV); NFV Performance # Portability Best Practices,” June 2014.

- Sign Up

- 전자통신동향분석 이메일 전자저널 구독을 원하시는 경우 정확한 이메일 주소를 입력하시기 바랍니다.