심전도(Electrocardiogram) 신호를 이용한 생체암호시스템 기술 동향

Technology Trends in Biometric Cryptosystem Based on Electrocardiogram Signals

- 저자

-

정병호지능형네트워크보안연구실 cbh@etri.re.kr 권혁찬지능형네트워크보안연구실 hckwon@etri.re.kr 박종근지능형네트워크보안연구실 queue@etri.re.kr

- 권호

- 38권 5호 (통권 204)

- 논문구분

- 인공지능컴퓨팅 기술 동향

- 페이지

- 61-70

- 발행일자

- 2023.10.01

- DOI

- 10.22648/ETRI.2023.J.380506

본 저작물은 공공누리 제4유형: 출처표시 + 상업적이용금지 + 변경금지 조건에 따라 이용할 수 있습니다.

본 저작물은 공공누리 제4유형: 출처표시 + 상업적이용금지 + 변경금지 조건에 따라 이용할 수 있습니다.- 초록

- We investigated technological trends in an electrocardiogram (ECG)-based biometric cryptosystem that uses physiological features of ECG signals to provide personally identifiable cryptographic key generation and authentication services. The following technical details of the cryptosystem were investigated and analyzed: preprocessing of ECG signals, extraction of personally identifiable features, generation of quantified encryption keys from ECG signals, reproduction of ECG encryption keys under time-varying noise, and new security applications based on ECG signals. The cryptosystem can be used as a security technology to protect users from hacking, information leakage, and malfunctioning attacks in wearable/implantable medical devices, wireless body area networks, and mobile healthcare services.

Share

Ⅰ. 서론

심장 부정맥 치료를 위한 심전도(ECG) 모니터, 인공심장박동기, 뇌전증 치료를 위한 신경자극장치 등 다양한 형태의 체내 이식형 기기, 신체 패치형 및 손목 착용형 ECG 웨어러블 기기 등 ICT 기술이 융합된 다양한 의료기기가 빠르게 상용화되고 있다(그림 1 참고). 특히 2022년부터 웨어러블 기기를 활용한 장기 연속 ECG 검사에도 기존 24시간 홀터 검사와 동일한 보험 수가가 적용되면서, 환자의 생체 신호를 원격 모니터링하여 질병을 진단, 치료 및 관리하는 m-헬스케어 서비스가 현실화되고 있다. 이러한 가운데 인체에 적용하는 ICT 융합 의료기기를 대상으로 한 규제 당국(FDA 등)의 사이버보안 인허가 요구 기준이 매우 강화되고 있다[1].

문제는 보안이다. 예를 들어, 원격지에 있는 웨어러블 ECG 기기로부터 수신한 환자 데이터가 바로 그 환자 본인 신체에서 측정한 것인지 검증(즉, 생체 신호의 출처 인증)이 가능할까? 결론적으로 어렵다. 근본적으로 환자에 부착된 웨어러블 기기를 완전히 신뢰한다는 가정하에서만 가능한데, 이러한 기기는 착탈뿐만 아니라 해킹도 가능하므로 그러한 가정은 불가능하다. 조작된 가짜 데이터가 수집될 수 있다.

조작된 데이터를 기초로 질병이 진단되고 치료된다면 의료서비스의 신뢰가 훼손될 수 있고, 잘못된 결과에 대한 책임 문제도 야기될 수 있는 것이다. 반면에, 마이크로컨트롤러 수준의 생체인식 의료기기 내에 암호(기밀성), 위변조 방지(무결성), 인증(개인식별), 접근제어(비인가 차단) 등 전통적인 보안 기법을 내장하는 것은 기술적 장벽이 크다.

계산 복잡도에 기반한 전통적인 암호시스템의 보안 강도는 암호키(또는 인증 용 패스워드)의 길이와 주기적인 키 업데이트 방식에 의존한다. 문제는 길이가 긴 암호키는 기억하는 데 한계가 있고, 짧은 길이의 키를 사용할 경우 키 해킹 공격에 취약해진다는 점이다. 게다가 여러 환자가 하나의 기기를 공유해서 사용하는 경우, 환자 개개인 생체 데이터의 통신 프라이버시를 보호하는 개인 암호키를 누가 어떻게 생성하여 배포하고, 관리할 것인가? 여러 명이 하나의 암호키를 공유해서 사용해야 하는가? 즉, 키 관리 문제가 발생한다. 이 역시 키 유출에 따른 보안 침해 문제에 자유롭지 못하다.

상기와 같은 전통적인 암호시스템의 키 관리 한계를 극복하는 방안으로 생체암호시스템에 대한 연구가 수행되었다. 생체암호시스템은 (1) 키가 필요할 때 즉석에서 환자 개인의 생체신호로부터 암호키를 생성하여 암복호를 수행하고, (2) 생체신호의 개인식별 특징을 이용하여 본인 인증 서비스를 제공한다[2]. 인체를 암호키 생성과 인증 수단으로 활용하는 방식이다. 따라서 전통적인 암호시스템에 비해 별도의 키 저장/관리 장치가 필요 없고 상대적으로 위변조, 도용 위험이 낮아 차세대 보안 기술로 주목받고 있다. 생체암호시스템에 입력되는 생체신호는 인체의 조직 및 기관이 생물학적으로 활동하는 과정에서 발생하는 생리적 전기신호이다. 그 사례로 심장에서 발생하는 심전도(ECG), 뇌의 뇌전도(EEG), 근육의 근전도(EMG), 안구의 안전위도(EOG) 등이 있다.

본고에서는 여러 생체신호 중 최근에 건강 보험이 적용될 정도로 실용화가 진척된 웨어러블 ECG 생체신호를 이용한 암호시스템의 기술 동향을 파악하고자 한다. 보안에 활용되는 데 필요한 ECG 신호의 전처리, 개인식별 특징 추출, 양자화를 통한 오류 정정 암호키 생성 및 복원 기술과 관련한 동향과 기술적 성능 이슈에 대해서 살펴보고, 활용이 가능한 새로운 보안 응용 서비스에 대해서 고찰한다.

Ⅱ. 심전도(ECG) 신호와 보안 특성

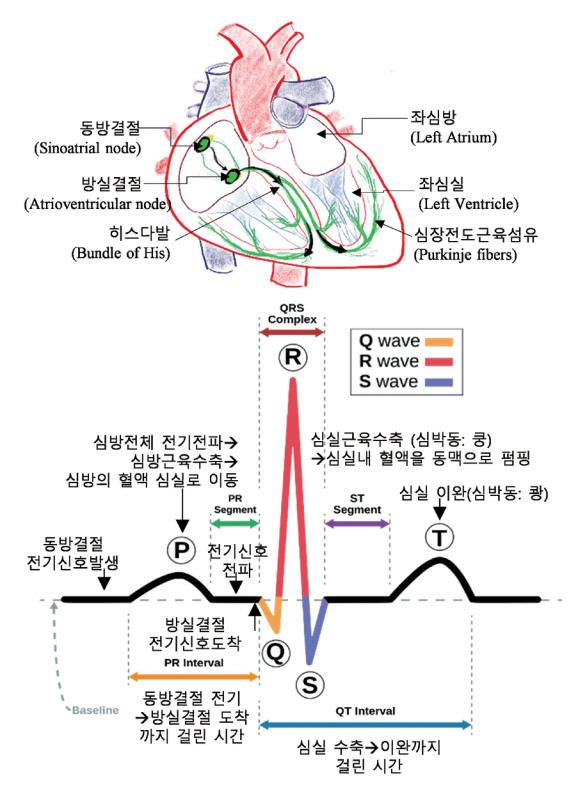

심전도(ECG)는 심장박동 과정에서 발생하는 전기적 활동 신호(전류)를 피부에서 측정하여 시각적인 파동으로 보여주는 생체신호이다. 심장박동을 유도하는 전기신호의 강도와 간격 주기를 보여주고, 정상 또는 비정상적인 심장의 박동 리듬, 크기, 위치 및 손상 여부를 알 수 있게 하여[3], 심장의 상태 및 질병 진단에 활용되고 있다(그림 2 참고). 심장 내의 주기적인 전기적 활동 상태를 측정한 ECG 신호는 높낮이와 간격이 다른 특징을 갖는 P, Q, R, S, T의 다섯 파형으로 구성된다(그림 3 참고). P파는 심방에 전기가 흐르며 수축할 때 발생하는 활동 신호이다. P파가 나타난 이후 심방이 기계적으로 수축하게 된다. QRS 복합체는 심실에 전기가 흘러가 심실이 기계적 수축하는 심박동 상태를 나타낸다. QRS파가 1분에 60회 나왔다면 그 사람의 심장박동수는 분당 60이다. T파는 심실이 이완되고 다음 심장박동을 준비할 때 발생하는 전기 활동 신호이다. PR 구간은 동방결절에서 발생한 전기신호가 방실 결절까지 도착하는 데 걸린 시간을 의미하고, QT 구간은 심실의 수축 후 이완까지 걸린 시간을 나타낸다[4].

ECG 신호를 생체암호시스템에 활용하고자 할 때 기대되는 장점은 다음과 같다.

첫째, 신호의 유일성이다. ECG 신호는 심장 질환의 유무, 심장의 위치, 크기, 구조에 따른 심장 근육의 크기, 심근 섬유의 방향, 심장으로 들어오고 나가는 혈액 펌핑 타이밍 등 생리학적 요인에 따라 개개인별로 고유한 것으로 알려졌다. 따라서 이러한 신호의 개인식별 특성은 인증이나 암호학적 키 생성 메커니즘을 설계하는 데 좋은 수단을 제공한다.

둘째, 신호의 보편성과 획득성이다. 심전도는 심장의 생체신호이므로 생명이 유지되는 동안은 인종, 장애 여부를 떠나 보편적으로 항상 획득 가능하다. 이러한 이유로 신호 획득 장치만 있으면 즉석에서 특정 위치, 시간, 장소에 구애 없이 언제든지 ECG 신호 이용이 가능하다는 장점이 있다.

셋째, 신호의 공격 저항성이다. ECG 신호는 살아 움직이는 사람의 생체신호이기 때문에 불법적인 수집이나 도난, 모방, 복제 및 위변조가 어렵고 신원도용 공격에도 강인하다는 장점이 있다. 반면에, ECG 신호를 암호학적으로 활용하기 위해서는 해결해야 할 몇 가지 기술적인 이슈도 있다. 시간-변동성이 큰 ECG 신호를 입력으로, 개인을 식별하고 암호학적 난수성을 갖는 오차-허용 생체암호시스템을 제공하는 문제이다. 하나의 ECG 신호 파형은 한 번의 심장박동 특성을 나타낸다. 연속적인 심장박동, 즉 연속적인 ECG 신호들은 생리작용의 변동성에 따라 신호 변동성이 유발된다. 따라서 시간-변동성(Time-variant)을 갖는 ECG 신호를 입력으로 개인식별 특성 및 시간-불변(Time-invariant) 성질을 갖는 암호학적 키를 생성할 수 있을까? 암호화 시간에 사용된 ECG 신호와 복호화 시간에 사용된 동일한 사람의 ECG 신호가 서로 다를지라도 오류-정정된 암복호 키를 신뢰성 있게 복원할 수 있을까? 등이다.

Ⅲ. ECG 생체암호시스템 기술

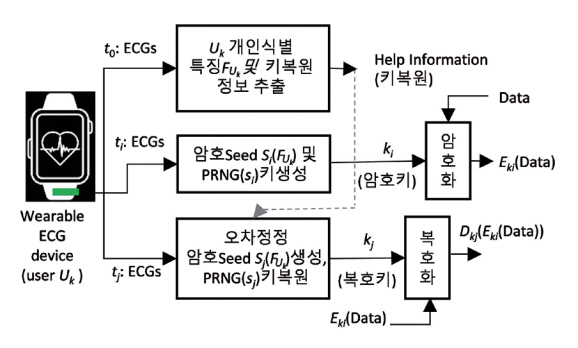

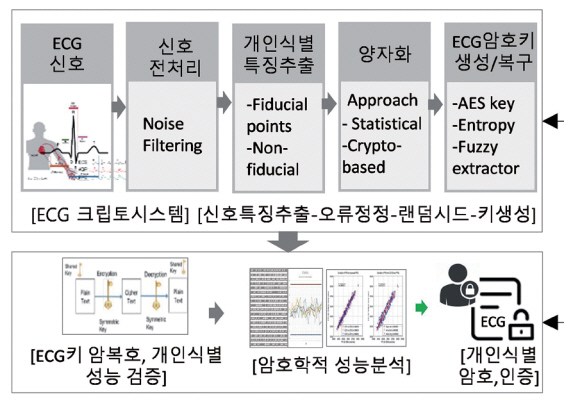

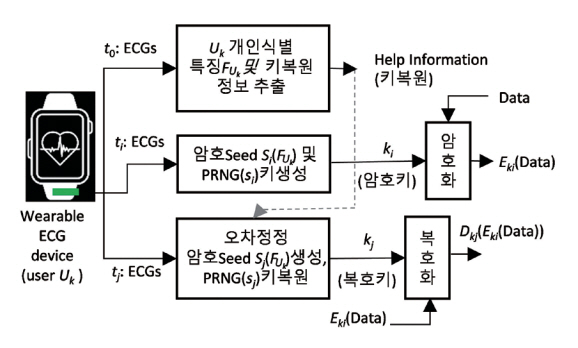

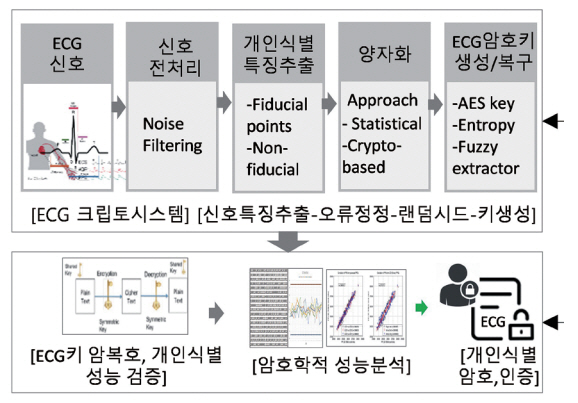

ECG를 이용한 생체암호시스템은 그림 4와 같이 모집단 사람으로부터 ECG 샘플 데이터를 수집하여, ti 시간에 획득한 ECG 신호로부터 특정 개인을 식별하는 특성을 추출하고, 이를 이용하여 시간-불변 성질의 암호학적 시드(또는 암호 대칭키)를 생성하고, tj 시간에 획득한 동일 개인의 ECG 신호를 이용하여 ti 시간에 생성된 암호키(Seed)를 복원하는 메커니즘을 설계하는 것이 핵심이다. 이렇게 생성한 암호키를 활용하여 개인식별 인증 또는 암복호 서비스를 제공하는 것이다. 참고문헌 [5]의 연구 결과에 따르면, 노이즈 유입 등 다양한 이유로 발생한 ECG 신호의 변동성 문제는 신호 처리를 통하여 해결될 수 있고, 실질적인 특성이 변하지 않는 신호를 얻을 수 있다고 알려졌다. ECG를 이용한 인증은 신호 노이즈에 훨씬 더 내성(Tolerant)이 있어 개인식별 특성만 잘 찾으면 유용하게 활용 가능한 수준이지만, 1-비트만 변해도 다른 결과를 가져오는 암호에 적용을 위해서는 키 안정성(100% 반복 가능한 암호키 복원) 확보가 매우 중요하다. 이를 위해서는 그림 5의 생체암호시스템 처리 절차에 따라 ECG 신호의 시간변동 노이즈를 제거하고, 개인식별 특징을 추출한 다음 양자화하여 암호 시드(암호키)와 암호키 복원에 필요한 헬프 정보를 생성한다. 퍼지 추출기 등 암호학적 오류 정정 기법을 통하여 원래의 암호키를 복원하고, 암복호 견고성 등 암호학적 성능이 검증되어야 암호 응용 서비스에 활용이 가능하다. 따라서 생체암호시스템은 t0,...ti,...tj 시간에 수집한 신호들 사이에 오차가 포함되어 있을지라도 표 1의 성능 지표가 충족될 수 있도록 설계되어야 한다.

표 1 ECG 생체암호시스템의 성능지표

1. ECG 신호 전처리

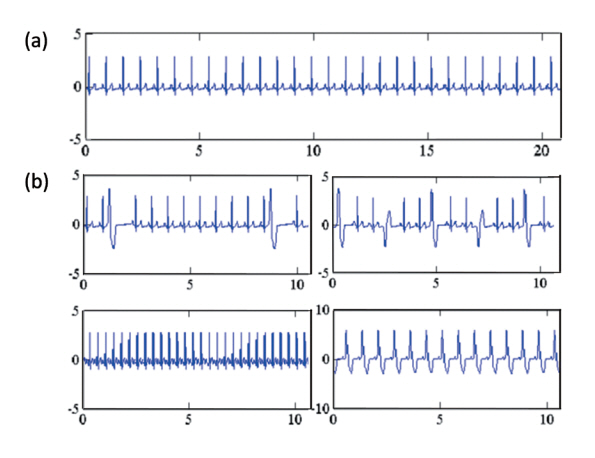

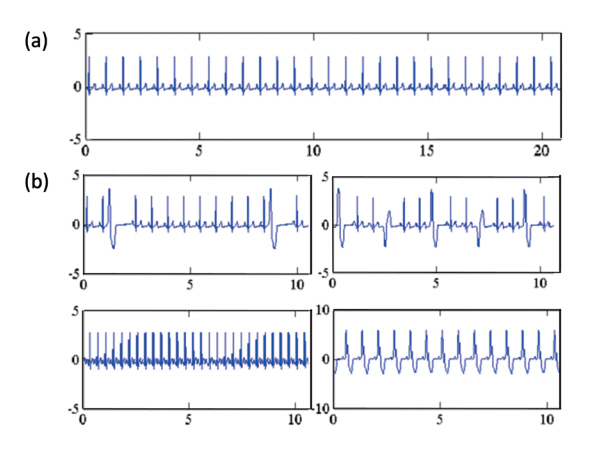

ECG 전처리의 목적은 체외용 전극으로 심장의 미세 전류를 측정하는 과정에서 발생한 노이즈와 다양한 왜곡을 필터링하고, 연속된 신호를 특징 추출 및 키 생성/복원에 유용한 작은 시간 크기의 신호로 샘플링하는 것이다. 알려진 ECG 노이즈로는 측정 시 움직임으로 발생한 모션/근육 잡음(Motion/Muscle Artifacts), 근육의 운동 수축으로 발생한 근전도(EMG), 전극의 외부 전원선(Power Line) 간섭, ECG의 기준선 변동(Baseline Drift) 등이 있다[6]. 이러한 노이즈들은 고주파, 저주파 형태로 섞여 원래 신호를 왜곡시킨 상태로, 이로부터 생체적 특성을 추출할 경우 성능이 저하되므로 제거되어야 한다. 근육 잡음이나 전원선 간섭은 고주파 노이즈로써 Low-pass 필터를 이용하여 제거하고, 모션 잡음, 호흡으로 인하여 생기는 잡음, 기준선 변동(Baseline Wanders: 1Hz 미만의 저주파 잡음)은 저주파 노이즈로써 High-pass 필터를 이용하여 노이즈 성분을 선택적으로 제거할 수 있다. 필터링의 예로, 참고문헌 [7]은 노치 필터를 사용하여 차단 주파수가 0.5Hz인 3차 버터워스 High-pass 필터와 함께 60Hz 전원 라인 간섭을 억제하여 기준선 변동을 필터링하였다. 분해 레벨 4에서 Daubechies-6 웨이블릿 함수, 소프트 임곗값 방법 및 베이즈-쉬링크 규칙을 적용한 웨이블릿 노이즈 제거 알고리즘으로 모션 잡음 및 근전도를 제거하였다. ECG 신호 샘플링은 연속된 신호를 작은 크기의 타임-윈도우 신호로 분할하는 것이다. 샘플링된 신호를 대상으로 특징 추출, 양자화, 암호키 생성 및 오류정정 키 복원 기능을 수행한다. 일 예로 참고문헌 [5]는 연속된 ECG 신호를 2초 크기(2~3개 심박 단위)의 90개 윈도우를 갖는 180초 크기 신호로 샘플링하는 생체암호시스템을 설계하였다.

2. ECG 개인식별 특징 추출

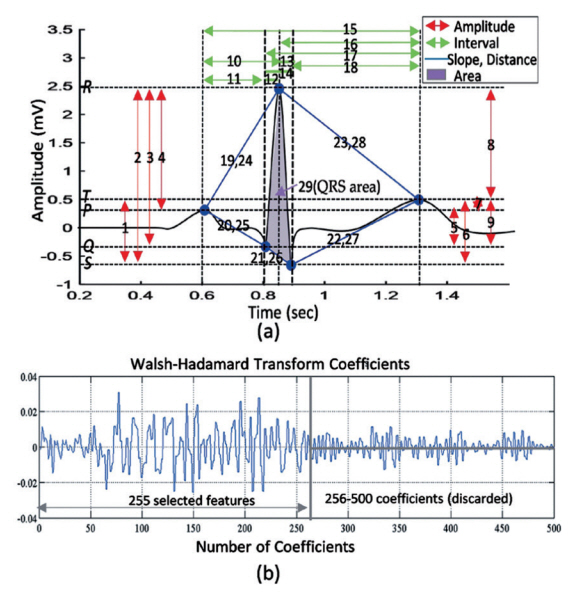

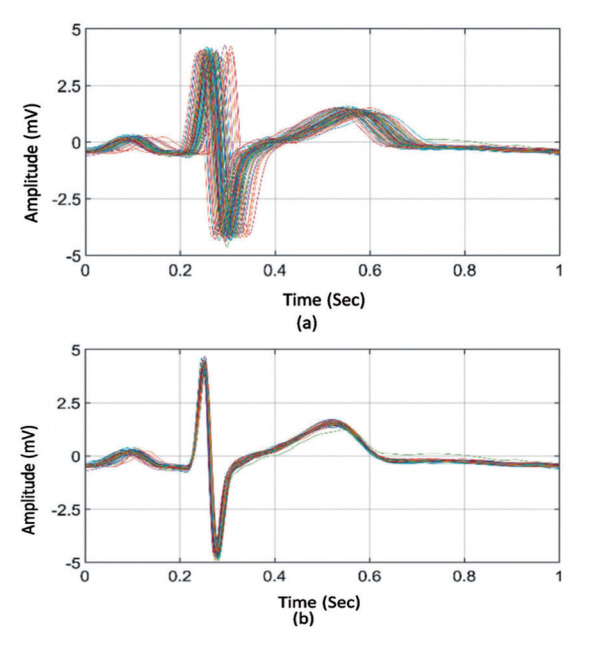

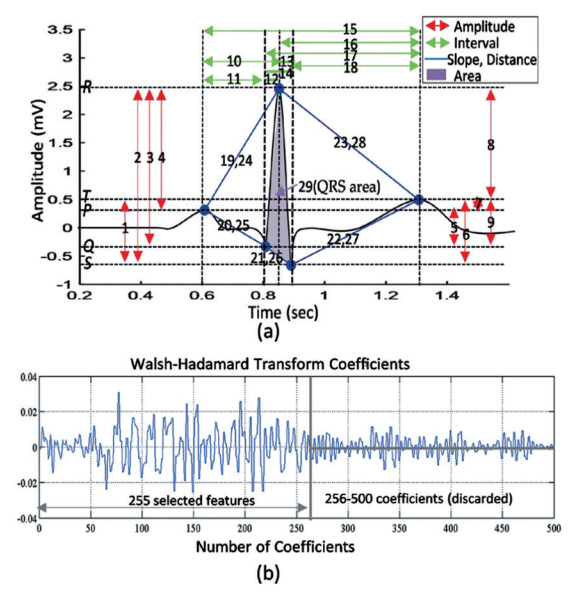

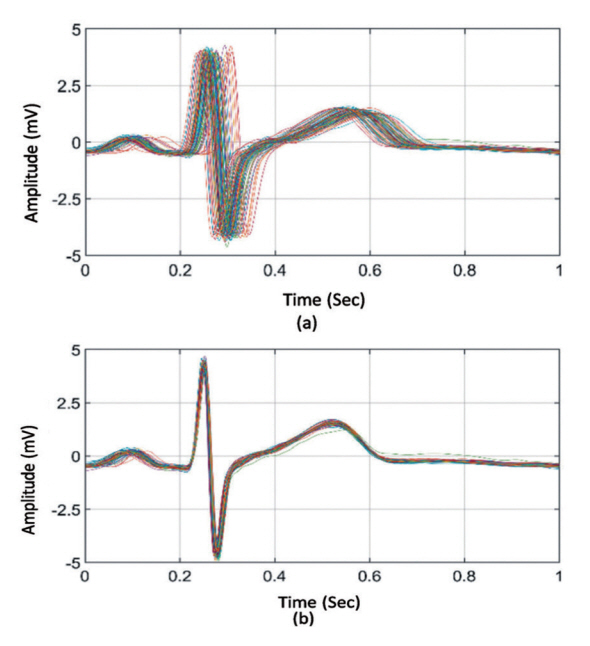

노이즈가 제거된 ECG 신호로부터 특징을 추출하는 방법은 크게 기준점(Fiducial Points) 탐지 방식과 웨이블릿 변환 방식이 있다. 먼저, 기준점 탐지 방식은 그림 6(a)와 같이 ECG 신호의 심장박동 특성을 P, Q, R, S, T 기준점과 PR, QRS, ST, TP 신호 파편(Segment)으로 분해하고, 이 기준점의 피크, 높낮이, 신호 파편 간의 시간 간격, 거리, 파형의 기울기, 면적 등과 같이 개인이 유일하게 식별될 수 있는 특징 집합(Feature Set)을 추출하는 것이다. 이 방식은 개개인 심장의 생리적, 구조적 특성을 반영한 것이므로 강한 개인 식별성을 갖는 장점이 있다. 반면에, 어떠한 유형의 특징을 추출하고 선택하는가에 따라 식별 성능은 달라질 수 있다. 부정맥 환자와 같이 질병으로 기준점이 결여되는 경우도 있어 보편적 활용을 위해서는 정상과 비정상(질병) 특성을 모두 수용하는 특징 집합 선택이 중요하다. 신체적, 심리적 상태 변화에 따라 ECG 신호 사이클에 포함된 특징값의 시간-변동 오차도 줄이기 위한 정규화도 필요하다. 이러한 특성 집합으로부터 시간-불변성 암복호를 충족하기 위해서는 이러한 오차 변동을 축소해야 하기 때문이다. 일 예로 참고문헌 [7]은 신체 활동이나 심리 상태 변화가 심박수 변화에 영향을 미치고 결국 ECG 신호 간 시간-변동 오차에 영향을 미칠 수 있다는 점에 착안하고, 이를 반영한 비선형적 시간 정규화 방법을 제시하였다. 실험 결과, 신호 파편은 QRS-TP-ST-PR 간격 순으로 심박수와 높은 상관관계를 보이는 것을 확인하고, 심박수가 70bps 일 때를 기준으로 QRS-TP-ST-PR 시간 간격을 보간하는 방법으로 신호를 정규화하였다. 그림 7(b)는 57~120bpm 심박수를 갖는 ECG 신호를 시간 축으로 정규화했을 때 intra-ECG 신호 간 오차 변동 폭이 크게 줄어든 것을 볼 수 있다. 15명의 정규화된 ECG 신호로부터 29차원의 특징 집합을 추출하여 실험한 결과 개인식별 정확도 99.05%의 성능을 얻을 수 있음을 보였다.

다음으로, 웨이블릿 변환 방식은 그림 6(b)와 같이 다양한 웨이블릿 변환 함수를 이용하여 ECG 신호를 무손실 복원 가능하게 압축하고, 노이즈로 여겨지는 저주파 대역의 값들은 버리고, 신호의 유력한 특성을 포함한 고주파 대역의 계수값만을 특징 집합으로 취하는 방법이다. 이때 얻어진 계수값은 특징값이 되고, 계수 개수는 특징 집합의 차원이 된다. 참고문헌 [5]는 Walsh Hadamard 변환 함수를 적용하여 특정 타임-윈도우 내에서 연속적인 ECG 신호 각각에 대해서 웨이블릿 변환으로 특징 집합을 추출한 후에, 각 계수별 윈도우 평균치를 특징값(Feature Vector)으로 결정하였다. 참고문헌 [6]은 정상인의 ECG 신호는 Discrete Wavelet 변환으로, 질병이 포함된 ECG 이상 신호는 Discrete Cosine 변환으로 그리고 멀티-세션 ECG 신호는 Maximal Overlap Discrete Wavelet 변환 함수로 특징을 추출하는 방법을 제안하였다.

3. ECG 양자화 암호 시드 생성

ECG 양자화는 ECG 신호로부터 추출된 특징 벡터의 통계적 분포 공간을 여러 개의 작은 대표 구간으로 분할하고, 각각 부호화하여, 2진수의 암호 시드를 생성하는 과정이다. 따라서 양자화의 목표는 서로 다른 개인 간에는 변동성 거리가 최대로(Maximum Inter-class Variation) 되게 하여 공격 저항성과 함께 개인식별 오수락율을 최소화(Minimum False Accept Rate)하고, 동일한 개인 신호 간에는 변동성 거리가 최소로(Minimum Intra-class Variation) 되게 하여 개인식별 오거부율을 최소화(Minimum False Reject Rate)함으로써 암복호 견고성을 달성할 수 있는 양자화 암호 시드 생성 기법을 설계하는 것이다. 즉,한 개인의 intra-ECG 신호에 대한 특징값들의 표준편차는 0에 가깝게 그리고 서로 다른 개인들 간의 inter-ECG 특징값의 표준편차는 충분히 크게 되도록 하는 것이다.

양자화의 일 예로 참고문헌 [8]은 해밍거리와 최소 엔트로피에 기반한 IOMBA(Interval Optimized Mapping Bit Allocation) 양자화 방식을 제안했다. ECG 신호의 특징과 노이즈가 표준 정규분포를 따른다고 가정하고, 2-비트로 양자화할 때, 전체 모집단(Population)의 신호 특징은 평균이 0이고, 표준편차가 1인(f ~N(μ=0, σ=1)) 연속확률 분포를 따른다고 본다. ECG 신호로부터 추출한 특징 각각에 대해서 전체 모집단(Population)의 분포 공간을 ‘00, 01, 10, 11’ 4개의 구간으로 분할하고, 개개인의 ECG 특성 분포를 확률밀도함수로 해당 구간에 매핑하여 하나의 특징당 2-비트 크기로 양자화하는 방식이다. 이 방식의 핵심은 서로 다른 개인 특성 간 중첩 거리를 최대화하도록 최적 구간 분할 임계값(T)과 마진(m, 부호화 오차 여유 거리)을 찾는 것이다. 개인 간에 중첩된 분포가 많을수록 동일한 비트로 부호화될 확률이 커져서 개인식별성과 공격 저항성이 떨어질 수 있다. 아울러 하나의 intra-ECG 특징값이 두 개 이상(예: ‘00’, ‘01’)의 구간으로 매핑될 경우도 암호와 복호 때 서로 다른 키를 생성할 수 있어, 암복호 견고성을 떨어뜨릴 수 있다. 최적 분할 임계값과 마진을 못 찾는 경우, 이러한 특징은 양자화 대상에서 배제된다. 이것은 생성 가능한 암호 시드의 길이가 줄어들고, 그에 따른 시드의 암호학적 엔트로피도 감소함을 의미한다. 따라서 이 방식으로 설계된 생체암호시스템은 모집단을 구성하는 개인의 수가 많을수록 최적 양자화 구간 탐색 실패로 표 1의 성능이 감소할 확률이 커질 수 있는 단점이 있다.

4. 퍼지 추출기: 암호키 생성 및 복구

3절에서 생성한 양자화 암호 시드는 암호키 생성에 필요한 랜덤 시드로 사용된다. 통계학적 양자화 방법을 통하여 intra-ECG 신호의 시간-변동 특성이 줄어들긴 했지만, 여전히 오차가 포함되어 있다. 암복호 견고성을 보장하기 위해서는 시간-변동(오류가 내포된) 암호 시드로부터 시간-불변(항상 동일한) 암복키를 생성하고 복원하는 방법이 요구된다.

이러한 문제 해결을 위한 오류-정정 생체암호 기법으로 시큐어 스케치와 이를 이용한 퍼지 추출기[9]가 많이 연구되어왔다. 시큐어 스케치(Secure Sketch)는 암호학적 해쉬 함수와 오류 정정 기능이 결합된 암호 프리미티브이다. 스케치-생성 함수와 신호-복원 함수로 구성된다. 스케치-생성 함수는 t0 시간에 생성한 특정 개인의 ECG 암호 시드 w 그리고 해밍거리가 2n+1(n: 오류정정 비트 수)인 w-길이의 랜덤 코드 c를 생성하여 XOR(w, c)한 결과로써 스케치(랜덤 비트 스트링) s를 생성한다. 이렇게 생성된 스케치는 최소 엔트로피가 보장되며, 시드 복원에 필요한 공개 헬프 정보로써 사용된다. 신호-복원 함수는 앞서 생성한 스케치 s와 tj 시간에 새로 생성된 암호 시드 w’를 XOR(w’, s)한 결과로 c’을 얻는다. c’의 오류 비트가 n개 이하일 때 오류를 정정하여 c를 복원할 수 있다. 이후 스케치 XOR(s, c)를 실행하면 w’의 오류가 정정된 w 암호 시드를 복원시키는 기능을 제공한다. 퍼지 추출기(Fuzzy Extractor)는 잡음(오차, 오류, 노이즈 등)이 있는 소스에서 암호화 키를 생성하고, 복원하는 기능을 제공하는 암호학적 도구로써 시큐어 스케치 함수를 활용하여 구현할 수 있다. 암호 시드를 이용하여 암복호 키를 생성하는 방법은 PBKDF2와 같은 기존의 전통적인 키유도 함수를 이용하여 EncKey or DecKey = PBKDF2(PRF=sha512, Seed = w, salt = “ECGkeygen”, keyStretch= 4096, keyLen=256)와 같이 생성할 수 있다[10].

Ⅳ. ECG 생체암호 응용 서비스

1. ECG 기반 개인식별 인증

최근 웨어러블 ECG 기기가 확산되면서 헬스케어나 핀테크 분야에서 ECG의 개인식별성을 이용한 인증 시스템의 구현 시도가 많은 관심을 받고 있다.

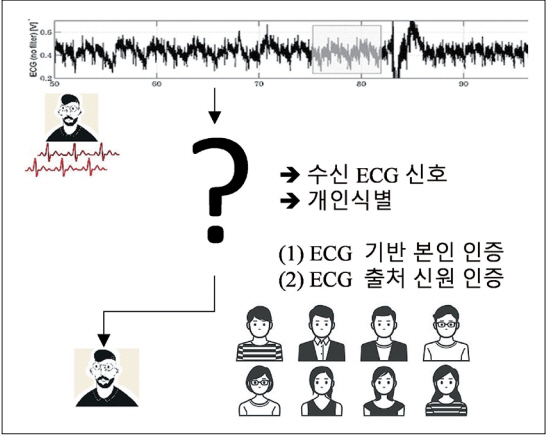

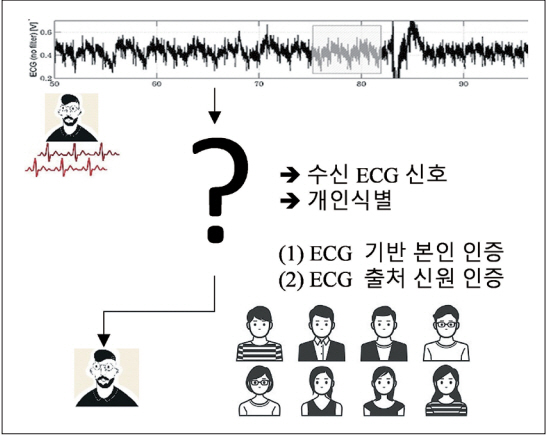

ECG를 이용한 인증 서비스가 갖는 의미는 크게 두 가지가 있는데 하나는 본인 인증이다(그림 8 참고). 기존의 전통적인 인증 방식과 동일하게 인증받을 사람이 ‘나(Identifier)’라고 하고, 함께 제시한 웨어러블 기기의 ECG 신호 샘플이 바로 ‘나’ 본인이 맞는지 검증하는 것이다. 인증 정보로 패스워드나 지문이 아닌 ECG 신호를 이용한다는 점에서 차이가 있다. 물론 ECG 신호가 시간에 따른 변동 성질이 있으므로, 인증 성능을 확보하기 위해서는 오수락율과 오거부율을 최소화하는 ECG 개인식별 모델의 생성 방법이 중요한 성패의 요소가 된다[11,12].

ECG 인증의 또 다른 의미는 ECG 데이터의 출처 신원을 인증하는 것이다. 원격 환자에 대한 m-헬스케어 서비스 제공 시 예상되는 공격 위협 중 하나는 서비스 신뢰를 무너뜨리는 DoS(서비스 거부) 공격이다. 당연히 공격의 대상은 원격에서 수집된 환자의 생체 정보이다. 따라서 수신된 ECG 생체 데이터가 기대하는 환자 본인의 신체에서 나온 것인지를 검증하는 것은 서비스 신뢰 강화에 도움이 될 것으로 본다.

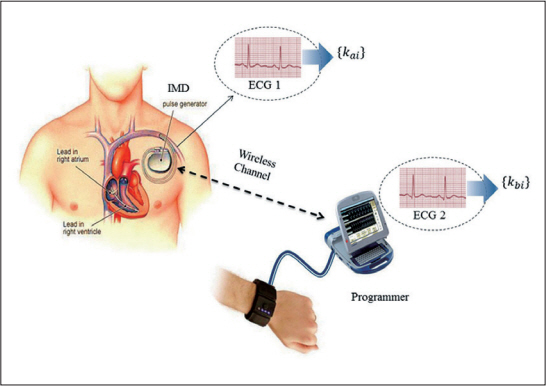

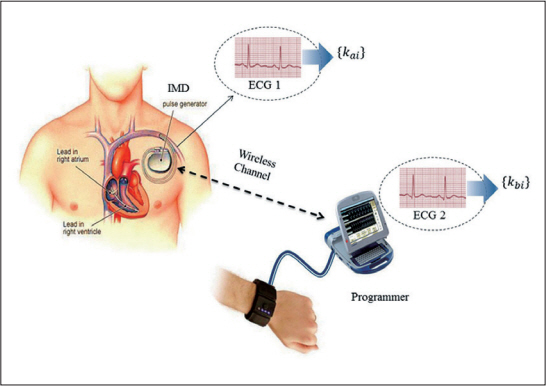

2. ECG 기반 암호통신 및 접근제어

ECG를 이용한 생체 암호통신과 관련된 연구는 인체 통신 네트워크와 클라이언트-서버 통신 환경에서 ECG 암호통신 서비스를 제공하는 데 집중되고 있다[13]. ECG 암호통신은 키 배포 및 관리 서버 없이도 암호통신을 제공하는 장점이 있다. 인체에 부착된 또는 이식된 다수의 기기가 ECG를 이용하여 일회용 암호키를 생성하고, 서로 간에 키를 일치시켜 인체 네트워크 통신의 기밀성을 제공하는 것이다. m-헬스케어 모니터링 시스템에서 원격지 환자의 ECG 생체 데이터를 EMR/EHR(전자의료기록) 서버로 송신할 때 필요한 암호통신 보안에 시간-불변 ECG 암호키를 사용하는 방안도 모색될 수 있다. 참고문헌 [14]는 ECG 신호를 일회용 암호키나 접근 제어 키로 사용하여 공격자가 생명과 밀접한 체내 이식형 의료기기(IMD)의 기능 설정을 불법적으로 변경하거나, 심장 마비를 일으킬 수 있는 제어 명령을 리플레이 공격하거나, 민감한 생체 데이터를 불법적으로 도청 또는 유출하는 공격을 막는 데 필요한 보안 기법을 연구하였다. 대부분의 이식형 의료기기는 ECG 신호를 측정할 수 있는 기능이 있는데, 기기의 설정 데이터에 액세스하고 무선으로 기기를 프로그래밍하기 위해서는 병원 감독 아래 있는 프로그래머로 불리는 장치를 이용한다. 문제는 인체에 이식된 기기가 프로그래머 장치의 접근이 합법적인지 아닌지를 어떻게 판단해서 접근을 제어할 것인가이다. 이러한 문제 해결에 ECG 생체암호시스템을 활용할 수 있다. 그림 9에서와 같이 의료기기(IMD)와 프로그래머가 ECG를 동기적으로 측정하고, 생체암호시스템으로 오류정정이 가능한 일회용 키 kai와 키 kbi를 각 장치에서 각각 생성한다. 이렇게 생성된 키는 암호통신을 위한 암복호 키로 활용하거나, 이식형 기기가 프로그래머 장치의 접근이 합법적인지를 판단하는 접근제어 키로 활용할 수 있다.

Ⅴ. 결론

의료와 ICT 융합기술의 급속한 발전으로 다양한 신개념의 웨어러블, 인체통신, 체내 이식형 의료기기와 m-헬스케어 서비스가 등장하고 있다. 이러한 가운데 해킹, 정보 유출, 오작동으로부터 사용자의 안전과 생명을 지키는 사이버 보안 기술의 중요성은 더욱 부각되고 있다[15]. 본고에서는 ECG 웨어러블 기기와 이를 이용한 m-헬스케어 서비스 그리고 체내 이식형 기기의 보안 위협을 해소하는 데 필요한 암호학적 수단으로 ECG 기반 생체암호시스템 기술의 동향과 응용 서비스 사례를 살펴보았다. ETRI에서도 현재, 비선형 시간-정규화를 통한 29차원의 ECG 특징 추출, 딥러닝 기반 개인식별 인증 그리고 특징 클러스터링을 통한 ECG 신호 양자화 기법에 관한 연구를 진행하고 있다. ECG-생체암호 시스템 기술이 아직은 연구 초기 단계에 있지만, 의료 ICT 기술의 발전과 함께 실용화 수준도 빠르게 발전할 것으로 본다.

용어해설

심전도(ECG) 심장박동으로 발생하는 심장의 전기적 활동 상태를 시각화한 생체신호 데이터

생체암호시스템(Biometric Cryptosystem) 사람의 신체적 특징을 이용하여 개인을 식별/인증하거나, 암호학적 키를 생성하여 암복호 서비스를 제공하도록 설계된 보안시스템

퍼지추출기(Fuzzy Extractor) 잡음(오차, 오류, 노이즈 등)이 있는 소스에서 암호화 키를 생성하고, 복원하는 기능을 제공하는 암호학적 도구

인체통신네트워크(Body Area Network) 인체의 여러 부위에 착용된 또는 인체 내부에 이식된 디바이스들을 서로 연결한 통신 네트워크

약어 정리

FDA, Cybersecurity in Medical Devices: Quality System Considerations and Content of Premarket Submissions Draft Guidance for Industry and Food and Drug Administration Staff, Apr. 8, 2022.

K.M. Chang, "Arrhythmia ECG noise reduction by ensemble empirical mode decomposition," Sensors, vol. 10, no. 6, 2010.

L. Gonzalez-Manzano et al., "Encryption by heart(EbH)- using ECG for time-invariant symmetric key generation," Future Gener. Comput. Syst., vol. 77, 2017, pp. 136-148.

R. Kher, "Signal processing techniques for removing noise from ECG signals," J. Biomed. Eng. Res., vol. 101, 2019.

H.B. Hwang et al., "ECG authentication based on non-linear normalization under various physiological conditions," MDPI Sensors, vol. 21, no. 21, 2021.

N. Karimian et al., "Highly reliable key generation from electrocardiogram(ECG)" IEEE Trans. Biomed. Eng., vol. 64, no. 6, 2017, pp. 1400-1411.

Y. Dodis et al., "Fuzzy extractors: How to generate strong keys from biometrics and other noisy data," SIAM J. Comput., vol. 38, no. 1, 2008, pp. 97-139.

H.S. Choi et al., "Biometric authentication using noisy ECG acquired by mobile sensors," IEEE Access, vol 4, 2016.

V. Agrawal et al., "ECG-based user authentication using deep learning algorithm," MDPI Diagnostics, vol. 13, no. 3, 2023.

Y. AI-Saeed et al., "Efficient key agreement algorithm for wireless body area networks using reusable ECG-based features," MDPI Electronics, vol. 10, no. 404, 2021.

G. Zheng et al., "Encryption for Implantable Medical devices using modified one-time Pads," IEEE Access, vol. 3, 2015.

MedicalTimes, "의료기기 심사 때 보안까지 본다. 식약처, 잇단 해킹에 ‘칼’," 2022. 1. 21., https://www.medicaltimes.com/Main/News/NewsView.html?ID=1145411

표 1 ECG 생체암호시스템의 성능지표

- Sign Up

- 전자통신동향분석 이메일 전자저널 구독을 원하시는 경우 정확한 이메일 주소를 입력하시기 바랍니다.